中了微信支付勒索病毒怎么办

作者:网友整理

360勒索病毒解密工具手机版安卓版 174K / 简体中文

点击下载

手机勒索病毒2.0专杀工具(WannaCry永恒之蓝补丁) 安卓版 8.07M / 简体中文

点击下载

腾讯petya勒索病毒免疫工具安卓版(手机隐私保护工具) v7.6.0 最新版 41.34M / 简体中文

点击下载最近出现了一个微信支付勒索病毒,如果中了微信支付勒索病毒怎么办,你还是在苦苦的惆怅着不知道微信支付勒索病毒怎么解除呢吗,你用火绒微信勒索病毒解决工具就可以轻松解决微信支付病毒的问题了,接着我们看看这个病毒到底用什么原理入侵的呢,要想打败敌人首先要了解敌人,所以我们要了解一下这个病毒哦!

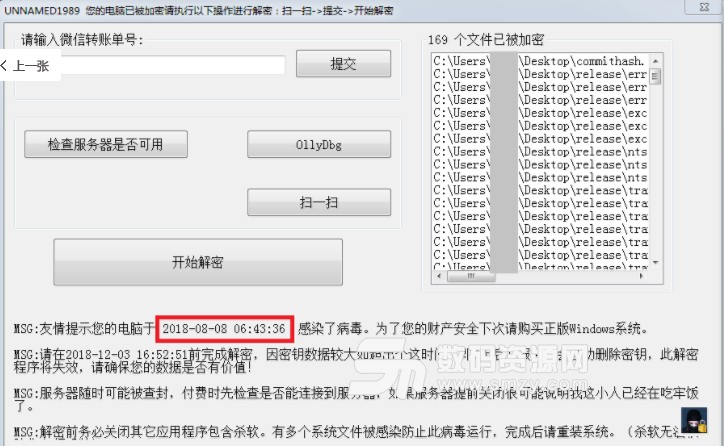

微信支付勒索病毒说明

近期火绒接到用户反馈,使用微信二维码扫描进行勒索赎金支付的勒索病毒Bcrypt正在大范围传播。用户中毒重启电脑后,会弹出勒索信息提示窗口,让用户扫描微信二维码支付110元赎金进行文件解密。病毒作者谎骗用户称“因密钥数据较大如超出个这时间(即2天后)服务器会自动删除密钥,此解密程序将失效”,但实际解密密钥存放在用户本地,在不访问病毒作者服务器的情况下,也完全可以成功解密。

微信支付勒索病毒入侵原理

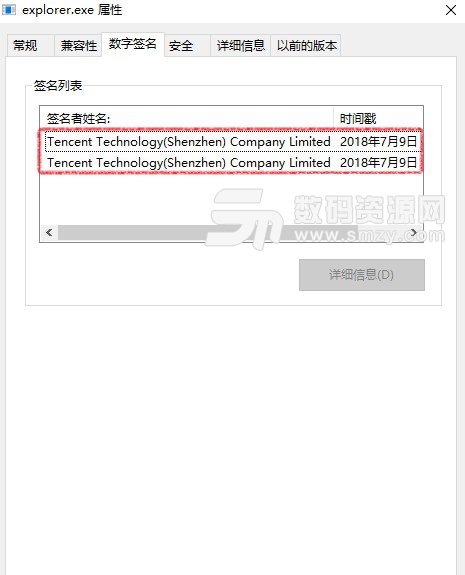

病毒代码依靠“白加黑”方式被调用,用于调用病毒代码的白文件带有有效的腾讯数字签名。由于该程序在调用动态库时,未检测被调用者的安全性,所以造成名为libcef.dll的病毒动态库被调用,最终执行恶意代码。被病毒利用的白文件数字签名信息,如下图所示:

被病毒利用的白文件数字签名信息

该病毒运行后,只会加密勒索当前用户桌面目录下所存放的数据文件,并且会对指定目录和扩展名文件进行排除,不进行加密勒索。被排除的目录名,如下图所示:

被排除的目录名

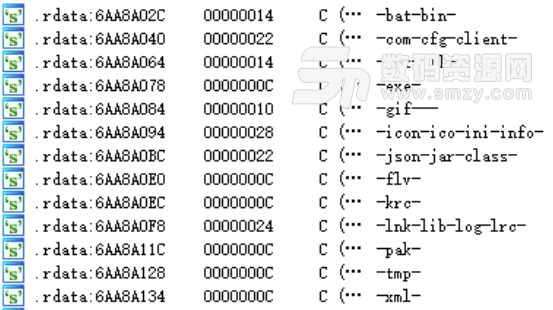

在病毒代码中,被排除的文件扩展名之间使用“-”进行分割,如:-dat-dll-,则不加密勒索后缀名为“.dat”和“.dll”的数据文件。相关数据,如下图所示:

被排除的文件扩展名

目录名和文件扩展名排除相关代码,如下图所示:

排除目录名

排除文件扩展名

值得注意的是,虽然病毒作者谎称自己使用的是DES加密算法,但是实则为简单异或加密,且解密密钥相关数据被存放在%user% \AppData\Roaming\unname_1989\dataFile\appCfg.cfg中。所以即使在不访问病毒作者服务器的情况下,也可以成功完成数据解密。病毒中的虚假说明信息,如下图所示:

病毒中的虚假说明信息

加密相关代码,如下图所示:

数据加密

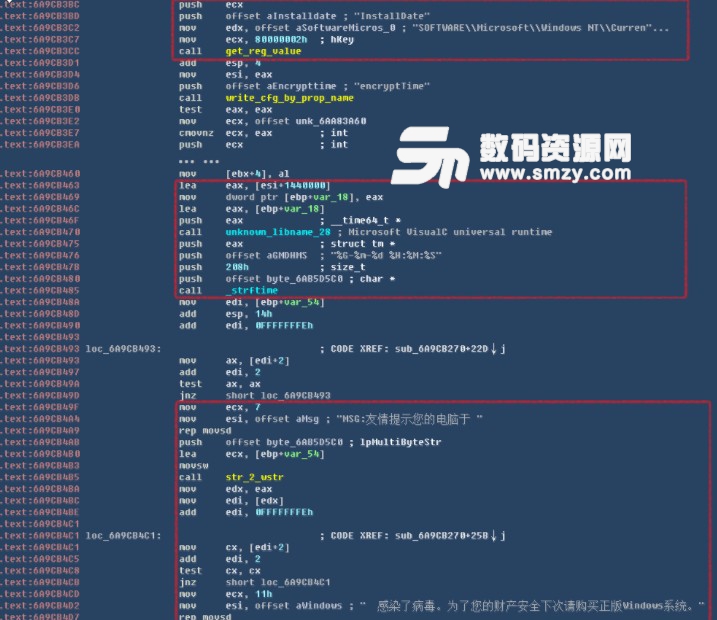

在之前的用户反馈中,很多用户对勒索提示窗口中显示的感染病毒时间颇感困惑,因为该时间可能远早于实际中毒时间(如前文图中红框所示,2018-08-08 06:43:36)。实际上,这个时间是病毒作者用来谎骗用户,从而为造成来的虚假时间,是通过Windows安装时间戳 + 1440000再转换成日期格式得来,Windows安装时间戳通过查询注册表方式获取,注册表路径为:HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\InstallDate。病毒作者使用这个虚假的中毒时间误导用户,让用户误以为病毒已经潜伏了较长时间。相关代码,如下图所示:

虚假感染时间显示相关代码

解决这个病毒的工具就在微信勒索病毒解密大全下载中,叫做火绒微信勒索病毒解决工具哦,点击就可以下载了呢!

加载全部内容